Wikileaks hat heute die Dokumente veröffentlicht, welche dem NDR Fernsehbeitrag Zapp – Deutsche Spähsoftware im Ausland vom 7.12.2011 zugrunde liegen und die Beteiligung der Berner Firma Dreamlab (ab 3:40) beschreibt. Im Anschluss haben auch die taz und der Beobachter berichtet.

Die nun öffentlichen Dokumente belegen den Verkauf eines Infection Proxies an Oman (über Gamma und die Drittfirma Vervis). Der Proxy ist bereits 2009 gemäss einer gemeinsamen Preisliste Teil der FinFisher Staatstrojaner-Suite: FinFly ISP wird bei Internet oder Mobilfunkanbietern installiert und sorgt beim Download einer Datei, dass ein Überwachungs-Trojaner mitinstalliert wird:

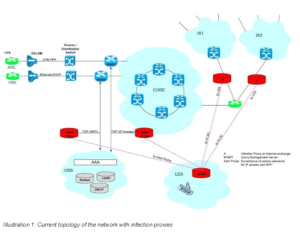

Im Angebot für ein Monitoring system for iproxy-project wird die Einbindung in das Netzwerk von (wohl) Omantel beschrieben:

Bei Wikileaks findet sich auch das System Manual dazu.

Praktisch zur selben Zeit bieten Gamma und Dreamlab ein Infection Proxy Project dem repressiven Turkmenistan an. Dieses soll beim staatlichen Provider Tmcell für Fixed- und Mobile-Kommunikation installiert werden.

2011 unterzeichnen Gamma International GmbH und Dreamlab Technologies AG eine strategische Partnerschaft. Daraus wird auch ersichtlich, wo die Unternehmen bereits aktiv sind: Dreamlab erhält exklusive Vertragsrechte für die Schweiz, Chile, Ungarn und Bulgarien.

Netzpolitik.org hat dokumentiert, wo die Staatstrojaner-Suite FinFisher heute überall verbreitet ist.

Update 7.9.2013: Trainingsunterlagen von 2010 und eine aktuelle Stellungnahme von Dreamlab.