Ein dubioses Marketing-Papier, getarnt als IT-Security-Bericht der Schweizer IPv4-Internetlandschaft, hat die Tage die Runde gemacht und wurde von (Teilen) der hiesigen IT-Presse unkritisch an die greifbare Öffentlichkeit befördert.

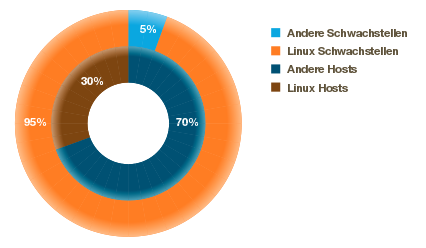

First Security Technology AG will in ihrer Untersuchung (PDF) bspw. festgestellt haben, dass in der Schweiz jeder an das Internet angeschlossene Host im Durchschnitt 74 Schwachstellen aufweist und dass 95% der Sicherheitslücken Linux-Systeme betreffen würden.

Volker Birk, Aktivist des Chaostreff Winterthur im CCC-CH, hat sich die Mühe gemacht, die «Analyse» zu begutachten und via NZZ Digital aufklärend zu wirken.

Vollends wirr wird der Bericht aber, wo er auf GNU/Linux-basierende Systeme eingeht. Die Zuordnung von bekannten Schwachstellen laut international üblicher CVE-Datenbank zu Versionen von konkret auf einer Maschine betriebener Software ist gleich aus mehreren Gründen unzulässig. Der Hauptgrund ist, dass viele verbreitete Betriebssystemhersteller wie die Firma Red Hat oder das freie Projekt Debian beim Patchen ihrer Dienste die Versionsnummer nicht erhöhen. Der Grund hierfür ist, dass man dem Problem möglichst aus dem Wege gehen möchte, dass verbesserte Software sich oft leider anders als bestehende verhält, und man so Betriebsprobleme erzeugt. Deshalb werden nicht neue Versionen installiert, sondern im Gegenteil, es werden Verbesserungen an Programmteilen von neuen Versionen zurück auf die in der installierten Basis vorhandenen alten Versionen portiert.

Solche Backports, also das Schliessen eines bekannt gewordenen Sicherheitslochs zum zweiten Male auch in der alten Version, sind hier Standard. Das sollte eigentlich auch First Security Technology wissen.